#CryptoMarketSeesVolatility 🛡️ Anatomia do Fracasso: A Armadilha do "1-de-1"

O aspeto mais alarmante desta exploração não foi um erro matemático complexo, mas uma negligência na configuração.

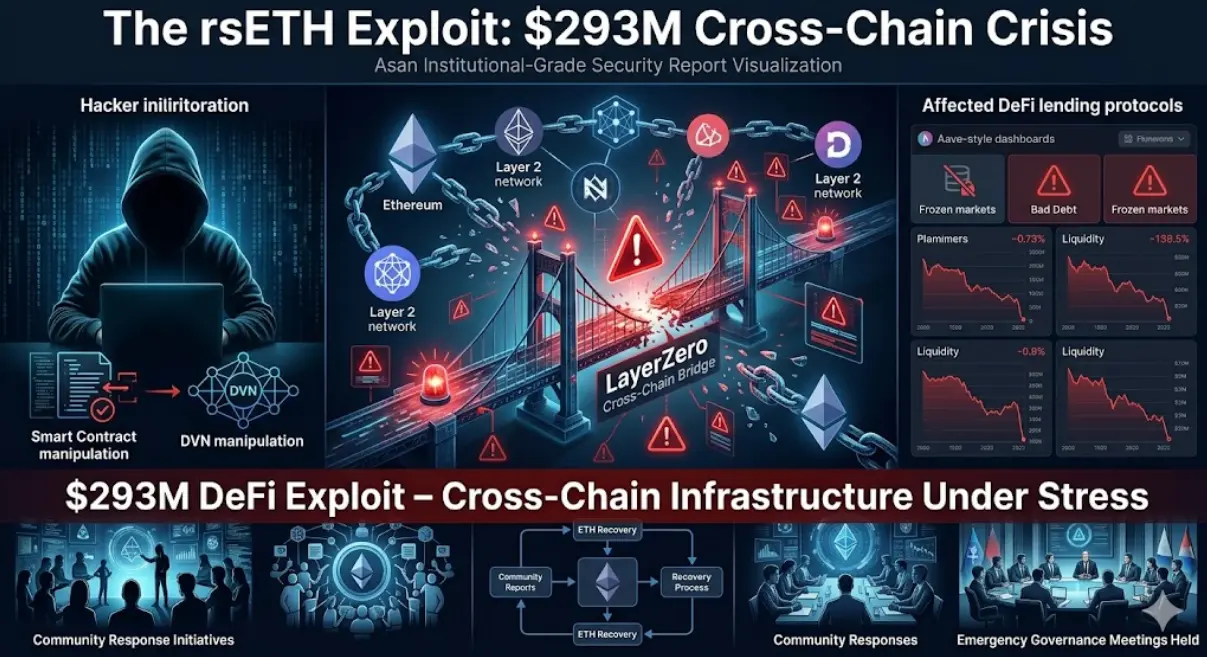

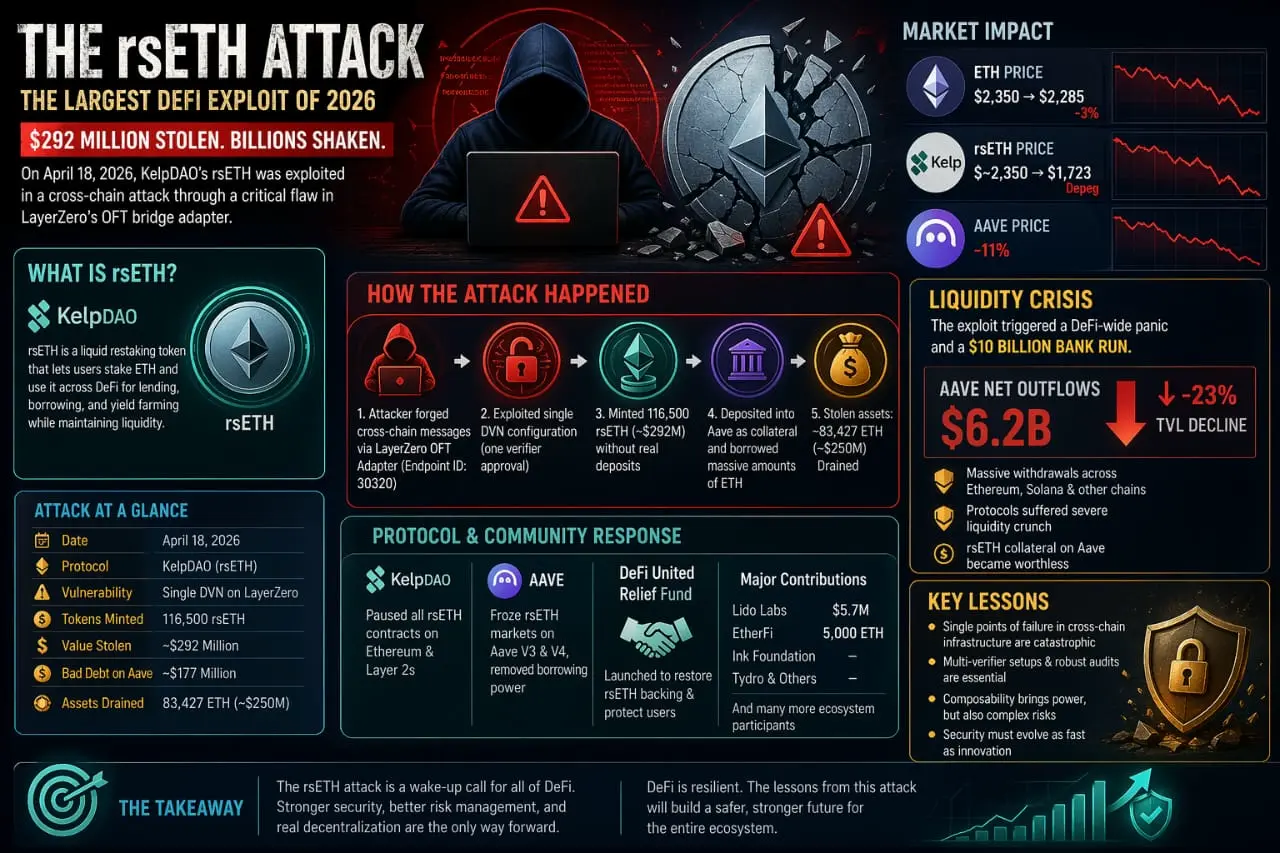

O Ponto Único de Falha: A ponte do KelpDAO utilizou o EndpointV2 da LayerZero. No entanto, a Rede de Verificadores Descentralizada (DVN) foi configurada para um sistema de 1-de-1.

A Brecha: Porque apenas uma assinatura era necessária para validar uma mensagem entre cadeias, uma vez que esse único ponto de verificação fosse comprometido ou falsificado, a ponte "confiava" implicitamente nos dados falsificados.

O Resultado: O atacante podia cunhar ou "libertar" rsETH nas cadeias de destino sem que qualquer colateral real estivesse bloqueado na cadeia de origem.

🌊 A Contaminação do "Mau Endeudamento"

Ao contrário de um roubo simples onde os fundos desaparecem num misturador, esta exploração utilizou a composabilidade como arma. Ao usar o rsETH não garantido como colateral na Aave, os atacantes transformaram um hack na ponte numa crise sistémica de empréstimos. 🚀 Principais Lições para a Era "pós-rsETH"

Este evento alterou permanentemente o roteiro de segurança do DeFi. Estamos a afastar-nos de uma visão isolada de segurança para uma visão holística da infraestrutura.

1. Infraestrutura como Vetor de Ataque

A segurança já não se resume apenas ao código Solidity. Agora inclui:

Integridade do Nó RPC: Garantir que os dados fornecidos ao protocolo não foram adulterados.

Redundância DVN: Avançar para esquemas de verificação N-de-M (ex., exigindo 3 de 5 verificadores) para evitar pontos únicos de falha.

2. O Custo da Composabilidade

Quando um Token de Restaking Líquido (LRT) como o rsETH é integrado em dezenas de outros protocolos, torna-se "de importância sistémica". Uma falha numa (KelpDAO) cria um vácuo noutro (Aave).

3. Verificação em vez de Confiança

A indústria está agora a pivotar para pontes baseadas em Provas de Conhecimento Zero (Zero-Knowledge Proof). Em vez de confiar num verificador (DVN), os protocolos procuram provas matemáticas que verifiquem transições de estado entre cadeias sem intervenção humana ou de intermediários.

📈 Estado de Recuperação

A luz ao fundo do túnel tem sido a coordenação sem precedentes entre protocolos. Com cerca de 40.000 rsETH recuperados e grandes compromissos de ETH por parte dos stakeholders, o "haircut" para os utilizadores pode ser mitigado, embora os danos reputacionais às LRTs entre cadeias levem muito mais tempo a sarar.

O aspeto mais alarmante desta exploração não foi um erro matemático complexo, mas uma negligência na configuração.

O Ponto Único de Falha: A ponte do KelpDAO utilizou o EndpointV2 da LayerZero. No entanto, a Rede de Verificadores Descentralizada (DVN) foi configurada para um sistema de 1-de-1.

A Brecha: Porque apenas uma assinatura era necessária para validar uma mensagem entre cadeias, uma vez que esse único ponto de verificação fosse comprometido ou falsificado, a ponte "confiava" implicitamente nos dados falsificados.

O Resultado: O atacante podia cunhar ou "libertar" rsETH nas cadeias de destino sem que qualquer colateral real estivesse bloqueado na cadeia de origem.

🌊 A Contaminação do "Mau Endeudamento"

Ao contrário de um roubo simples onde os fundos desaparecem num misturador, esta exploração utilizou a composabilidade como arma. Ao usar o rsETH não garantido como colateral na Aave, os atacantes transformaram um hack na ponte numa crise sistémica de empréstimos. 🚀 Principais Lições para a Era "pós-rsETH"

Este evento alterou permanentemente o roteiro de segurança do DeFi. Estamos a afastar-nos de uma visão isolada de segurança para uma visão holística da infraestrutura.

1. Infraestrutura como Vetor de Ataque

A segurança já não se resume apenas ao código Solidity. Agora inclui:

Integridade do Nó RPC: Garantir que os dados fornecidos ao protocolo não foram adulterados.

Redundância DVN: Avançar para esquemas de verificação N-de-M (ex., exigindo 3 de 5 verificadores) para evitar pontos únicos de falha.

2. O Custo da Composabilidade

Quando um Token de Restaking Líquido (LRT) como o rsETH é integrado em dezenas de outros protocolos, torna-se "de importância sistémica". Uma falha numa (KelpDAO) cria um vácuo noutro (Aave).

3. Verificação em vez de Confiança

A indústria está agora a pivotar para pontes baseadas em Provas de Conhecimento Zero (Zero-Knowledge Proof). Em vez de confiar num verificador (DVN), os protocolos procuram provas matemáticas que verifiquem transições de estado entre cadeias sem intervenção humana ou de intermediários.

📈 Estado de Recuperação

A luz ao fundo do túnel tem sido a coordenação sem precedentes entre protocolos. Com cerca de 40.000 rsETH recuperados e grandes compromissos de ETH por parte dos stakeholders, o "haircut" para os utilizadores pode ser mitigado, embora os danos reputacionais às LRTs entre cadeias levem muito mais tempo a sarar.