Pourquoi il est préférable de redistribuer les tokens plutôt que de les brûler.

Résumé

Nous nous interrogeons sur la meilleure option pour préserver la santé d’un système à incitations alignées : faut-il brûler les actifs ou les redistribuer ?

- Si le slashing constitue la première étape pour sanctionner un comportement malveillant, la redistribution des actifs est généralement plus efficiente que leur destruction pure et simple.

- Quand la destruction d’actifs est au cœur de la conception, sans slashing (comme dans les modèles économiques déflationnistes), la redistribution n'a pas lieu d'être.

- Si la redistribution est une fonction centrale du protocole mais apparaît comme une anomalie, il ne suffit pas de la remplacer par la destruction : il faut revoir la conception à la base.

Définitions

Beaucoup pensent à tort que le slashing entraîne systématiquement la destruction des fonds concernés et donc une diminution de l’offre. C’est inexact.

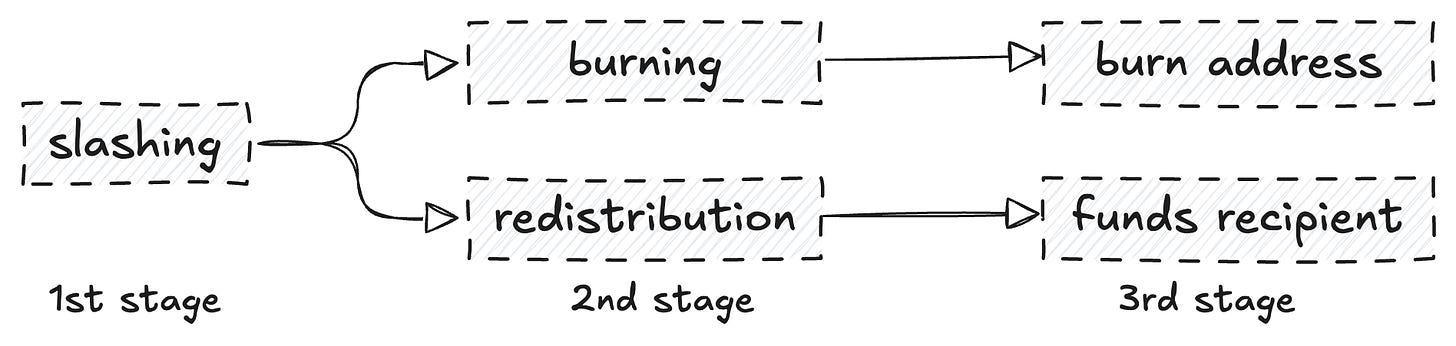

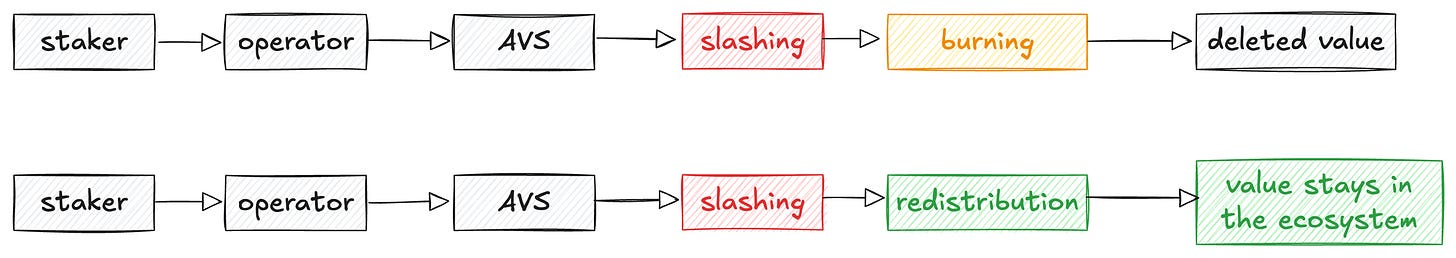

Le slashing signifie que des actifs sont retirés à un acteur malveillant, tandis que la destruction et la redistribution désignent le sort réservé à ces actifs après leur retrait.

Comme expliqué précédemment, les actifs peuvent être détruits ou redistribués : la destruction réduit l’offre totale, tandis que la redistribution transfère la valeur à une autre entité (pas nécessairement lésée). La destruction peut aussi intervenir sans slashing, selon la conception du protocole.

La redistribution, facteur de sécurité économique

Examinons l’exemple d’un protocole phare du secteur, EigenCloud. Les opérateurs qui manquent à leurs obligations sont sanctionnés, ce qui est une bonne chose : les mauvais acteurs sont punis. Avant l’adoption de la redistribution des fonds slashed, ceux-ci étaient systématiquement détruits, et cela reste possible aujourd’hui.

Pour nous, détruire ces fonds dans un tel système revient à scier la branche sur laquelle on est assis. Lorsqu’un opérateur est sanctionné, il le mérite ; cependant :

- Les victimes ne sont jamais indemnisées (imaginez être renversé par une voiture, le conducteur est puni, mais vous n’obtenez aucune aide).

- La sécurité globale du système se dégrade (moins d’actifs pour garantir l’écosystème).

Pourquoi donc se priver de cette valeur alors qu’on peut la redistribuer vers les parties lésées ? Les acteurs fiables voient leurs récompenses augmenter, les utilisateurs lésés sont compensés, et la valeur reste dans l’écosystème, seulement réaffectée. Cela ouvre de nouveaux cas d’usage pour les applications.

- Nouveaux modèles d’assurance on-chain fonctionnant sans autorisation.

- Transactions DEX plus rapides et garanties, indemnisant les traders en cas d’échec, d’expiration ou de non-exécution, avec plus d’incitations pour des opérateurs honnêtes et transparents.

- Protection des prêteurs avec un taux annuel garanti, transparence accrue et possibilité de taux fixes natifs.

La sécurité économique protège directement les utilisateurs après un incident, là où la destruction n’agit que préventivement. Des protocoles comme Cap redistribuent déjà les fonds des opérateurs sanctionnés aux détenteurs lésés de cUSD.

Des limites à prendre en compte

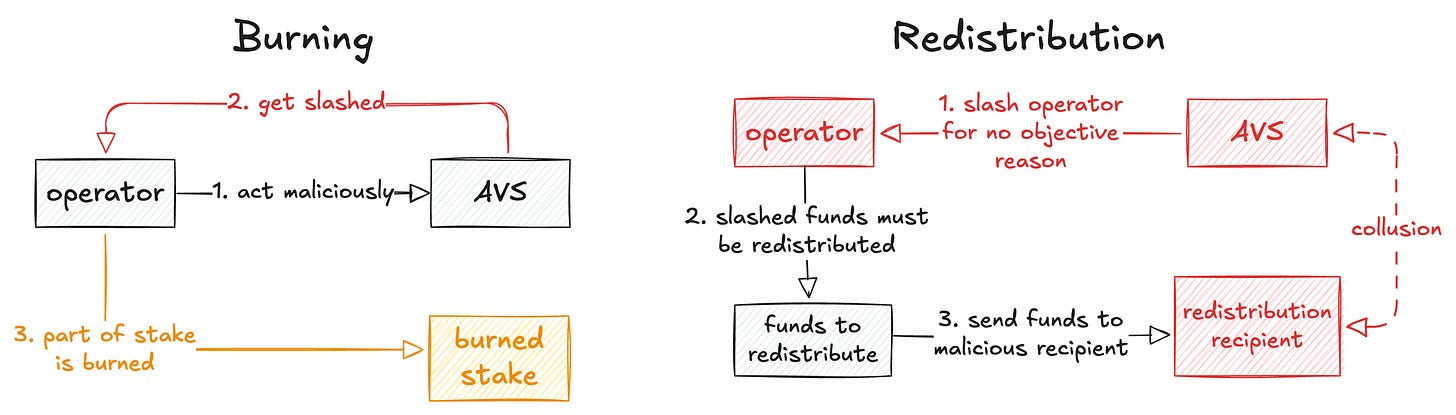

Brûler les actifs est plus simple que les redistribuer, car il n’y a plus à se préoccuper de leur devenir : ils disparaissent, sans bénéficier à personne. Les avantages sont moindres, tout comme les risques. La redistribution, en revanche, complexifie fortement le jeu : transférer des fonds d’un acteur malveillant à une victime n’est pas si simple.

Des opérateurs malveillants peuvent désormais agir de concert avec un AVS malveillant. Aujourd’hui, un AVS peut définir toute logique de slashing, même injuste. Mais avec le slashing, il n’est pas dans l’intérêt d’un AVS d’agir contre les opérateurs, car ceux-ci n’engageront pas leur stake s’ils risquent une sanction arbitraire.

Avec la redistribution, un AVS peut détourner le stake d’un opérateur vers un complice, extrayant ainsi de la valeur du système. Si les clés AVS sont compromises, l’attractivité des rôles peut aussi en pâtir.

Une analyse approfondie de la conception des mécanismes s’impose. Les opérateurs ne devraient pas pouvoir « basculer » d’un type à l’autre une fois créés. Il faut pouvoir identifier les opérateurs compromis et re-redistribuer la valeur s’ils l’ont captée, avec une surveillance permanente, etc.

La destruction des fonds reste plus simple, tandis que la redistribution est plus équitable, mais impose une complexité supplémentaire.

Corriger une mauvaise redistribution

La Maximal Extractable Value (MEV) peut être vue comme une situation où des utilisateurs et LP innocents sont sanctionnés sans raison. Lorsqu’un utilisateur swap des actifs, il peut être victime de front-running ou de sandwich, et obtenir un prix désavantageux.

On peut affirmer que ces utilisateurs sont sanctionnés : ils engagent des actifs dans le système (DEX), les immobilisent pendant le swap, et reçoivent bien moins qu’attendu.

Deux problèmes majeurs :

- Les LP sont sanctionnés alors qu’ils n’ont rien fait de mal.

- Les utilisateurs sont également sanctionnés sans avoir cherché à profiter du système ou à le servir, ils veulent simplement effectuer leur transaction.

Ici, la valeur est extraite et redistribuée au profit des exploiteurs, alors que les parties honnêtes sont pénalisées.

- Pour les utilisateurs, le problème est plus simple à résoudre avec des règles de séquençage (ex. Arbitrum Boost).

- Pour les LP, c’est plus complexe, car ils sont souvent victimes du LVR (loss-versus-rebalancing).

La destruction est-elle une solution ?

La destruction peut profiter à tous les détenteurs de tokens sans compenser spécifiquement les LP lésés par l’arbitrage. Techniquement, elle pourrait éliminer l’incitation à l’arbitrage, une fois le profit détruit.

Cependant, une fois le profit d’arbitrage retiré, il devient difficile d’identifier ces opérations : les transactions on-chain sont visibles, mais les données CEX ne permettent pas d’identifier les traders concernés.

Une redistribution mal conçue peut être corrigée par un séquençage adapté à l’application, permettant aux LP de capter une valeur qui serait perdue au profit des exploiteurs. Cela a été mis en place par Angstrom, avec succès.

Dans ce cas de MEV, ni la redistribution ni la destruction n’apportent de solution durable : elles ne traitent que les symptômes, pas la cause. Il faut agir sur la conception à la racine.

Quand la destruction s’impose face à la redistribution

La redistribution n’est pas une solution universelle. Quand le slashing n’est pas impliqué, la destruction des fonds est souvent une fonction clé du protocole.

Par exemple, les tokens BNB sont détruits chaque trimestre, c’est un élément central du modèle déflationniste. La redistribution est ici hors sujet, car ni exploiteurs ni victimes ne sont concernés.

Le même mécanisme existe sur ETH (EIP-1559), où les frais de base sont détruits pour induire un effet déflationniste. En cas de congestion réseau, certains proposent de réaffecter ces frais à un fonds de compensation, mais les inconvénients dépassent vite les avantages :

- Redistribuer les frais diluerait l’effet déflationniste, entraînant plus d’inflation et une baisse potentielle de la valeur des tokens.

- Allocation inefficace des fonds et baisse de revenus (comment choisir les transactions à financer ? Un utilisateur doit-il payer un supplément si le fonds compense ses frais ?...).

- La prise en charge des frais pourrait encourager le spam et aggraver la congestion.

- Redistribuer hypothétiquement les frais de base d’Ethereum à des stakers inciterait les validateurs à privilégier les transactions à frais élevés, au détriment des autres.

D’autres exemples existent, mais le principe demeure : la redistribution n’est pas une solution miracle. Si la destruction intervient seule, sans slashing préalable, il est rarement pertinent de la remplacer par la redistribution.

Conclusion

En définitive, la redistribution est généralement moins efficace que la destruction en l’absence de slashing préalable, mais dans les cas où le slashing intervient, la redistribution s’avère supérieure à la destruction.

L’alignement des incitations reste un défi constant dans l’univers crypto et varie selon les protocoles. Si la valeur économique contribue directement à la sécurité ou à un aspect crucial du système, il est préférable de la redistribuer aux acteurs honnêtes, plutôt que de la détruire, afin d’encourager l’équité et l’intégrité.

Avertissement :

- Cet article est une reprise de [Hazeflow]. Tous droits réservés à l’auteur original [Pavel Paramonov]. Pour toute objection, contactez l’équipe Gate Learn qui traitera rapidement votre demande.

- Avertissement : Les propos tenus dans cet article n’engagent que l’auteur et ne constituent en aucun cas un conseil en investissement.

- Les traductions dans d’autres langues sont réalisées par l’équipe Gate Learn. Sauf mention, toute reproduction, distribution ou plagiat des articles traduits est interdite.

Articles Connexes

Qu'est-ce que Solscan et comment l'utiliser ? (Mise à jour 2025)

Qu'est-ce que Tronscan et comment pouvez-vous l'utiliser en 2025?

Qu'est-ce que Coti ? Tout ce qu'il faut savoir sur l'ICOT

Qu'est-ce que l'USDC ?

Explication détaillée des preuves à zéro connaissance (ZKP)