Інженер з криптографії: квантові комп’ютери не створюють загрози для «128-бітового симетричного шифрування»

Інженер з криптографічної інженерії Filippo Valsorda опублікував аналітичну статтю 20 квітня 2026 року, де стверджує, що навіть за найоптимістичніших темпів розвитку квантових комп’ютерів у найближчому майбутньому неможливо зламати 128-бітове симетричне шифрування (AES-128), і вказує, що в індустрії є хибне тлумачення щодо «постквантової криптографії».

Ключова теза праці Valsorda: алгоритм Grover не може ефективно виконуватися паралельно

(Джерело: Filippo Valsorda)

Згідно з аналітичною статтею Valsorda, поширене в індустрії хибне уявлення полягає в тому, що алгоритм Grover квантових комп’ютерів «половинить» рівень безпеки 128-бітового симетричного ключа до 64 біт. Це твердження ігнорує ключове обмеження алгоритму Grover: його кроки мають виконуватися послідовно, а спроба примусово зробити їх паралельними різко збільшує загальні витрати на обчислення.

Підрахунки Valsorda показують, що загальна кількість обчислень для зламу AES-128 становить приблизно 2¹⁰⁴·⁵ операцій; натомість для зламу за допомогою алгоритму Shor 256-бітної еліптичної кривої потрібно приблизно 2²⁶ операцій (згадано за дослідженням Babbush та ін. 2026 року). Різниця між ними становить приблизно 2⁷⁸·⁵ разів, і Valsorda зазначає, що ця різниця робить атаки Grover на AES-128 на практиці повністю нереалістичними.

Єдина позиція NIST, BSI та академічної спільноти

Згідно з офіційними документами, на які посилається Valsorda, Національний інститут стандартів і технологій США (NIST) у розділі «Поширені запитання» з постквантової криптографії прямо зазначає, що «алгоритм Grover при атаці на AES може майже не мати переваги; AES-128 і надалі залишатиметься безпечним упродовж найближчих десятиліть», а також підтверджує, що «наявні застосування можуть і надалі використовувати 128-бітові ключі AES»; NIST IR 8547 також у 2035 році заборонить алгоритми, вразливі до квантових атак, водночас підтверджуючи, що всі довжини ключів AES все ще дозволені.

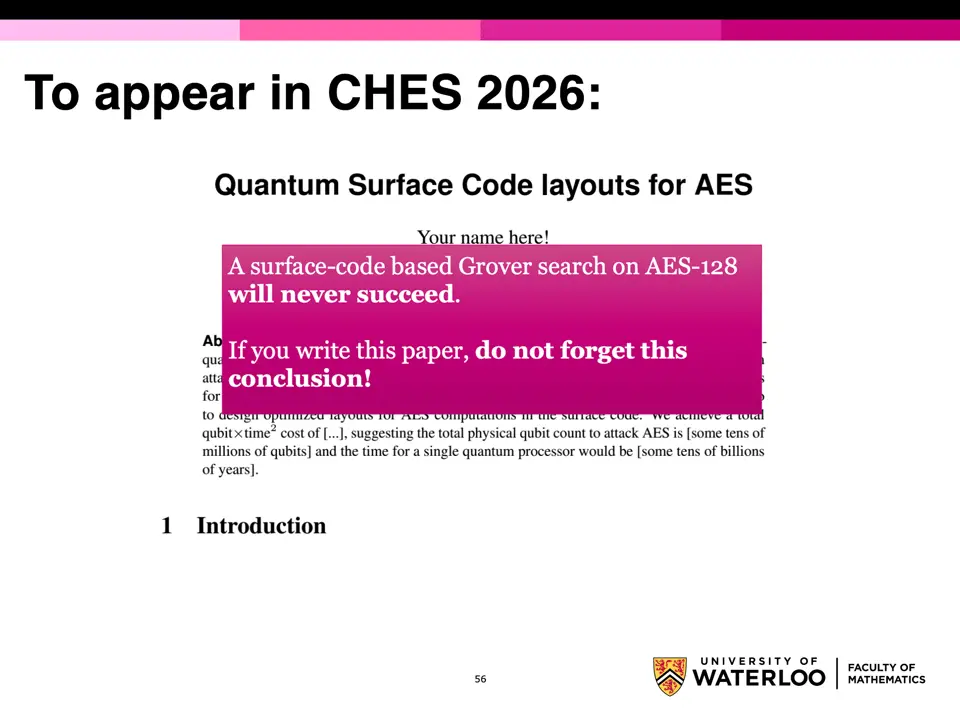

У своєму звіті «Криптографічні механізми: рекомендації та довжини ключів» Федеральний офіс інформаційної безпеки Німеччини (BSI) рекомендує використовувати AES-128, AES-192 та AES-256 у нових криптографічних системах. У своїй презентації дослідження 2024 року асистент-професор криптографії Університету Торонто (Семюел Жакес) заявив: «Грунтований на поверхневих кодах Grover-пошук на AES-128 ніколи не буде успішним».

Практичні пріоритети постквантового переходу

Згідно з висновками Valsorda, єдине нагальне завдання постквантового переходу на шифрування — замінити асиметричні криптографічні алгоритми, вразливі до атак алгоритмом Shor, включно з RSA, ECDSA та ECDH. Valsorda зазначає, що спрямовувати обмежені ресурси на оновлення симетричних ключів (128→256 біт) є непотрібною дією: це збільшує складність системи, розпорошує й розділяє координаційні ресурси та заважає роботі з реально нагальним заміщенням асиметричного шифрування.

Поширені запитання

Чому Valsorda вважає, що алгоритм Grover не може загрожувати AES-128?

Згідно з аналітичною статтею Valsorda, кроки алгоритму Grover мають виконуватися послідовно, тож його неможливо ефективно паралелізувати; після примусової паралельності загальна кількість обчислень для зламу AES-128 становить приблизно 2¹⁰⁴·⁵ операцій, що приблизно у 2⁷⁸·⁵ разів дорожче, ніж злам 256-бітного еліптичнокривого шифру за допомогою алгоритму Shor.

Яка офіційна позиція NIST щодо того, чи потрібно подвоювати довжину AES-ключів?

Згідно з розділом «Поширені запитання» з постквантової криптографії, на який посилається стаття Valsorda, NIST чітко вказує, що не слід подвоювати довжину AES-ключів у відповідь на квантові загрози; підтверджується, що AES-ключі на 128, 192 та 256 біт залишаються безпечними в постквантову епоху.

Яке справді нагальне завдання постквантового криптографічного переходу?

Згідно з висновками Valsorda, єдине нагальне завдання — замінити асиметричні криптографічні алгоритми, вразливі до атак алгоритмом Shor (RSA, ECDSA, ECDH тощо), а не підвищувати довжину симетричних ключів; оновлення симетричних ключів є непотрібною дією, що збільшує складність і розпорошує ресурси.