#rsETHAttackUpdate

2026年のDeFiにおける衝撃の定義

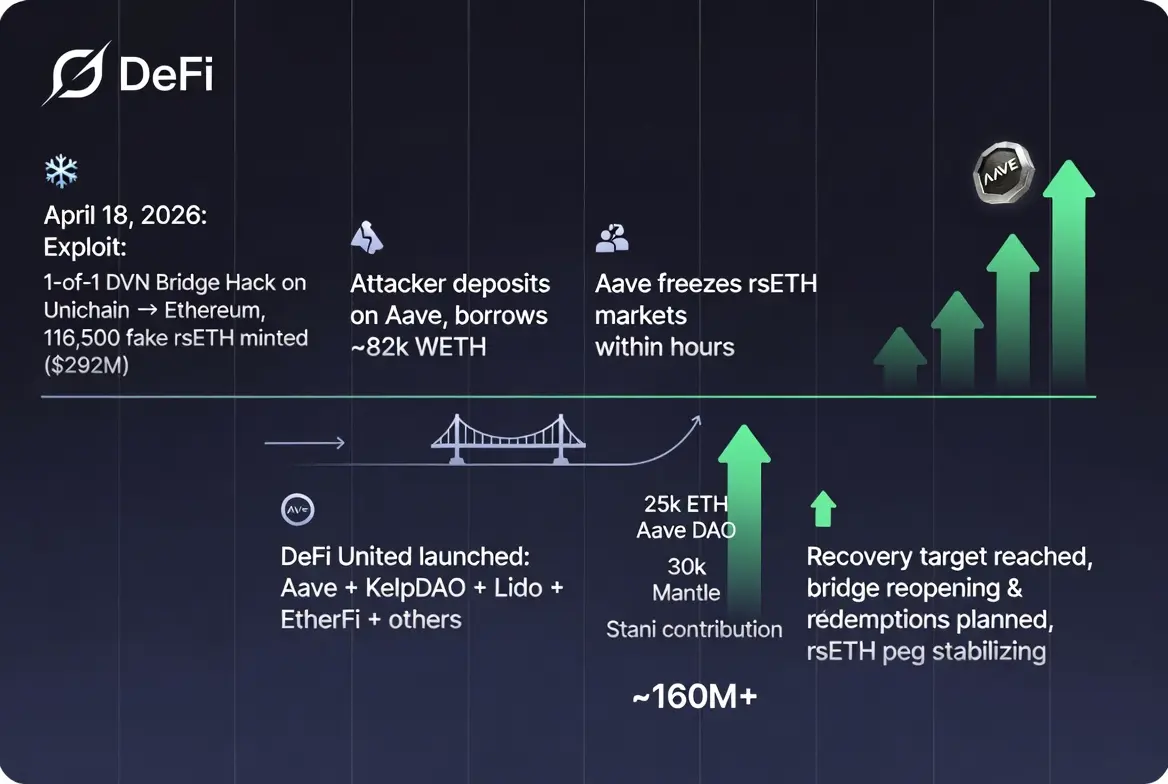

2026年4月18日のrsETHの脆弱性攻撃は、単なる一つのプロトコルへの攻撃にとどまらず、分散型金融エコシステム全体の重要な構造的弱点を露呈させた。最初は孤立したブリッジの問題と思われたが、すぐに流動性危機へと発展し、貸付市場、リステーキングプロトコル、クロスチェーンインフラ全体に影響を及ぼした。

この危機の中心にはKelp DAOがあり、約$292 百万ドルの壊滅的な損失を被り、2026年のDeFi最大の脆弱性攻撃となった。攻撃者は116,500 rsETHトークンを流出させ、これは流通総量のほぼ18%に相当し、流動性リステーキング資産への信頼を即座に揺るがせた。

根本原因:スマートコントラクトのバグではなくインフラの失敗

これまでの多くの攻撃と異なり、この攻撃はスマートコントラクトや貸付ロジックの欠陥からではなかった。代わりに、LayerZero Version 2によるクロスチェーン通信インフラという弱い層を狙ったものである。

最も重要な脆弱性は、1対1の検証者設定であり、つまり単一のバリデーターのみがクロスチェーンメッセージの確認を担当していたことだった。これにより、分散型システムにおいて危険な単一障害点が生まれた。

攻撃の段階的内訳

攻撃は高度に調整され、正確に実行された:

攻撃はイーサリアムのブロック24,908,285で開始

ターゲット:Unichainとイーサリアム間のブリッジルート

攻撃者は2つのRPCノードを侵害

悪意のあるソフトウェアが正当なノードインフラを置き換え

同時にサービス拒否攻撃によりクリーンなノードを無効化

システムは侵害されたデータフィードに依存せざるを得なくなった

これにより、攻撃者は偽のクロスチェーンメッセージを偽造し、ブリッジを騙してイーサリアム上の実資産を無保証で解放させることに成功した。

結果:

➡️ 116,500 rsETHが空から発行

➡️ 攻撃者管理のウォレットに直接送金

➡️ ログが消去され、マルウェアは自己削除

これは単なるハッキングではなく、深いレベルでのインフラ操作だった。

搾取フェーズ:偽資産を実際の流動性に変換

攻撃者は未保証のrsETHを手に入れた後、迅速に価値を抽出した。

彼らは約89,567 rsETHをAave V3などの貸付プロトコルに預け入れ、主にイーサリアムとArbitrum上で運用した。

そこから借り入れた:

~82,650 WETH

追加のwstETHポジション

総借入額:~$236 百万ドル

これらのポジションは非常にタイトなヘルスファクター(1.01–1.03)で設計されており、清算が困難でシステム全体のストレスを長引かせた。

即時の市場反応:流動性危機の展開

Aaveは直接ハッキングされなかったが、主要なショック吸収源となった。

主な影響:

複数のWETHプールで100%の利用率に達した

流動性を安定させるために借入金利を引き下げ

rsETH担保が11の展開で凍結

ローン・トゥ・バリュー比率(LTV)をゼロに設定

これにより連鎖反応が引き起こされた:

DeFi全体で大量の引き出し

Total Value Locked (TVL)は$50億〜$100億以上減少

「銀行引き出し」行動が各プロトコルに拡散

Justin Sunに関連すると報告された約$154 百万ドルの引き出しがパニック感を強めた。

市場全体への価格影響

イーサリアム (ETH)

2%〜3.7%の下落

約$2,300〜$2,380で取引

感情と流動性ストレスによる下落であり、プロトコルの失敗ではない

ビットコイン (BTC)

比較的安定して$78,980付近で推移

暗号資産内のリスクオフの安全資産として機能

AAVEトークン

16%〜20%の下落

$95〜$105

に取引

貸付エコシステムリスクへの直接的な露出を反映

不良債権シナリオ:システムリスクの定量化

アナリストは複数の結果をモデル化:

シナリオ1:分散損失モデル

不良債権:約1億2,370万ドル

rsETHの約15%のデペッグを示唆

シナリオ2:孤立したL2損失モデル

不良債権:約$230 百万ドル

深刻な影響:

Arbitrum:最大27%の不足

Base:約23%

Mantle:極端なケースで最大71%

Aave特有のエクスポージャー

推定範囲:1億7700万ドル〜$200M

迅速な対応:DeFiの調整と連携

攻撃の規模にもかかわらず、対応速度が重要だった。

Kelp DAOの対応

緊急停止を46分以内に発動

約9500万ドルの追加損失を防止

ミントとブリッジを停止

回復努力 – 「DeFiの団結」

業界全体の協力で担保を回復

主な貢献:

Arbitrumは30,000以上のETHを回収

Mantleは30,000 ETHのクレジットファシリティを提案

Aave DAOは25,000 ETHの支援を検討

Lido、EtherFi、Golem Foundationからの支援も含む

総約束額:➡️ 43,500+ ETH $100M 〜$100M+(

セキュリティの帰属と調査

Lazarusグループが攻撃者として高い確信を持って特定された。

これは過去の著名な暗号資産の脆弱性と一致し、増加する傾向を強化している:

➡️ 国家主導の攻撃者がDeFiインフラを標的

➡️ スマートコントラクトからオフチェーンシステムへの焦点移行

DeFiとクロスチェーンシステムへの重要な教訓

この攻撃はいくつかの重要な弱点を明らかにした:

1. 単一検証者=システムリスク

分散化はスマートコントラクトだけでなく、検証層にも拡大すべきだ。

2. RPCノードのセキュリティは極めて重要

攻撃者はコードを破ったのではなく、データソースを汚染した。

3. クロスチェーンの複雑さはリスクを倍増させる

20以上のチェーンで運用することは指数関数的な攻撃面をもたらす。

4. 流動性層は脆弱

Aaveのような安全なプロトコルでも極端な状況下でストレスに直面し得る。

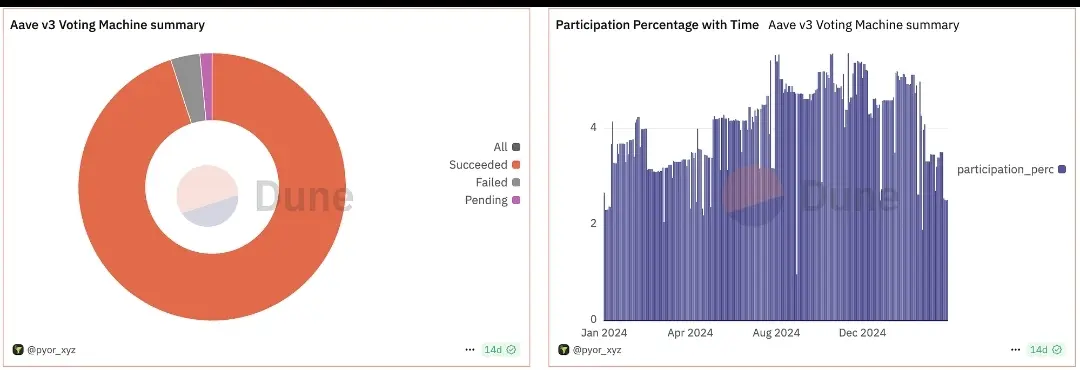

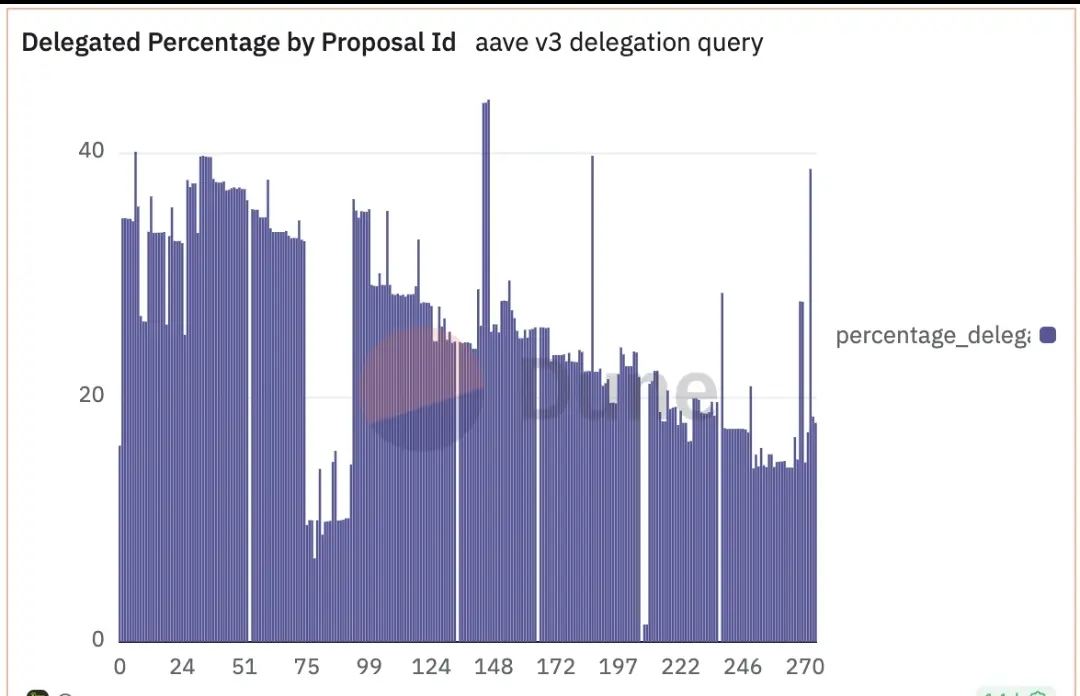

市場心理:恐怖、流動性、信頼

この攻撃は三つの心理的フェーズを引き起こした:

ショックフェーズ – 即時のパニックと引き出し

流動性不足 – 借入圧力と市場の凍結

安定化 – ガバナンスの行動と回復の誓約

興味深いことに、広範なリテールウォレットの損失は発生しなかった。被害はプロトコルレベルであり、ユーザーレベルではなかった—これはより深いパニックを防ぐ重要な区別だった。

現状 )2026年4月下旬(

資産の段階的な凍結解除が進行中

ガバナンス投票で最終的な損失分配を決定

rsETHは部分的に安定化したが、依然として監視下

ブリッジ全体でセキュリティアップグレードが実施中

今後の展望:次に何が起こるか?

短期的

ETH連動資産の引き続き変動

流動性条件の厳格化

DeFi TVLの回復は緩やかに進行

中期的

多検証者ブリッジの標準化義務化

インフラ層の監査強化

リステーキング資産のリスクプレミアム上昇

長期的

より強固で耐性のあるクロスチェーンシステム

機関投資家の信頼回復と安全策

DeFiはセキュリティ優先のアーキテクチャへ進化

最終的な教訓

rsETHの脆弱性攻撃は単なるハッキングではなく、DeFiエコシステム全体のストレステストだった。

たとえ:

)資金流出

$2億以上の不良債権リスク

数十億ドルの流動性シフト

システムは崩壊しなかった。

むしろ、調整し、適応し、回復を始めた。

これが真の物語だ:

➡️ DeFiは脆弱だが resilient(回復力がある)

➡️ 相互接続されているが responsive(反応性が高い)

➡️ リスクはあるが急速に進化している

2026年のDeFiにおける衝撃の定義

2026年4月18日のrsETHの脆弱性攻撃は、単なる一つのプロトコルへの攻撃にとどまらず、分散型金融エコシステム全体の重要な構造的弱点を露呈させた。最初は孤立したブリッジの問題と思われたが、すぐに流動性危機へと発展し、貸付市場、リステーキングプロトコル、クロスチェーンインフラ全体に影響を及ぼした。

この危機の中心にはKelp DAOがあり、約$292 百万ドルの壊滅的な損失を被り、2026年のDeFi最大の脆弱性攻撃となった。攻撃者は116,500 rsETHトークンを流出させ、これは流通総量のほぼ18%に相当し、流動性リステーキング資産への信頼を即座に揺るがせた。

根本原因:スマートコントラクトのバグではなくインフラの失敗

これまでの多くの攻撃と異なり、この攻撃はスマートコントラクトや貸付ロジックの欠陥からではなかった。代わりに、LayerZero Version 2によるクロスチェーン通信インフラという弱い層を狙ったものである。

最も重要な脆弱性は、1対1の検証者設定であり、つまり単一のバリデーターのみがクロスチェーンメッセージの確認を担当していたことだった。これにより、分散型システムにおいて危険な単一障害点が生まれた。

攻撃の段階的内訳

攻撃は高度に調整され、正確に実行された:

攻撃はイーサリアムのブロック24,908,285で開始

ターゲット:Unichainとイーサリアム間のブリッジルート

攻撃者は2つのRPCノードを侵害

悪意のあるソフトウェアが正当なノードインフラを置き換え

同時にサービス拒否攻撃によりクリーンなノードを無効化

システムは侵害されたデータフィードに依存せざるを得なくなった

これにより、攻撃者は偽のクロスチェーンメッセージを偽造し、ブリッジを騙してイーサリアム上の実資産を無保証で解放させることに成功した。

結果:

➡️ 116,500 rsETHが空から発行

➡️ 攻撃者管理のウォレットに直接送金

➡️ ログが消去され、マルウェアは自己削除

これは単なるハッキングではなく、深いレベルでのインフラ操作だった。

搾取フェーズ:偽資産を実際の流動性に変換

攻撃者は未保証のrsETHを手に入れた後、迅速に価値を抽出した。

彼らは約89,567 rsETHをAave V3などの貸付プロトコルに預け入れ、主にイーサリアムとArbitrum上で運用した。

そこから借り入れた:

~82,650 WETH

追加のwstETHポジション

総借入額:~$236 百万ドル

これらのポジションは非常にタイトなヘルスファクター(1.01–1.03)で設計されており、清算が困難でシステム全体のストレスを長引かせた。

即時の市場反応:流動性危機の展開

Aaveは直接ハッキングされなかったが、主要なショック吸収源となった。

主な影響:

複数のWETHプールで100%の利用率に達した

流動性を安定させるために借入金利を引き下げ

rsETH担保が11の展開で凍結

ローン・トゥ・バリュー比率(LTV)をゼロに設定

これにより連鎖反応が引き起こされた:

DeFi全体で大量の引き出し

Total Value Locked (TVL)は$50億〜$100億以上減少

「銀行引き出し」行動が各プロトコルに拡散

Justin Sunに関連すると報告された約$154 百万ドルの引き出しがパニック感を強めた。

市場全体への価格影響

イーサリアム (ETH)

2%〜3.7%の下落

約$2,300〜$2,380で取引

感情と流動性ストレスによる下落であり、プロトコルの失敗ではない

ビットコイン (BTC)

比較的安定して$78,980付近で推移

暗号資産内のリスクオフの安全資産として機能

AAVEトークン

16%〜20%の下落

$95〜$105

に取引

貸付エコシステムリスクへの直接的な露出を反映

不良債権シナリオ:システムリスクの定量化

アナリストは複数の結果をモデル化:

シナリオ1:分散損失モデル

不良債権:約1億2,370万ドル

rsETHの約15%のデペッグを示唆

シナリオ2:孤立したL2損失モデル

不良債権:約$230 百万ドル

深刻な影響:

Arbitrum:最大27%の不足

Base:約23%

Mantle:極端なケースで最大71%

Aave特有のエクスポージャー

推定範囲:1億7700万ドル〜$200M

迅速な対応:DeFiの調整と連携

攻撃の規模にもかかわらず、対応速度が重要だった。

Kelp DAOの対応

緊急停止を46分以内に発動

約9500万ドルの追加損失を防止

ミントとブリッジを停止

回復努力 – 「DeFiの団結」

業界全体の協力で担保を回復

主な貢献:

Arbitrumは30,000以上のETHを回収

Mantleは30,000 ETHのクレジットファシリティを提案

Aave DAOは25,000 ETHの支援を検討

Lido、EtherFi、Golem Foundationからの支援も含む

総約束額:➡️ 43,500+ ETH $100M 〜$100M+(

セキュリティの帰属と調査

Lazarusグループが攻撃者として高い確信を持って特定された。

これは過去の著名な暗号資産の脆弱性と一致し、増加する傾向を強化している:

➡️ 国家主導の攻撃者がDeFiインフラを標的

➡️ スマートコントラクトからオフチェーンシステムへの焦点移行

DeFiとクロスチェーンシステムへの重要な教訓

この攻撃はいくつかの重要な弱点を明らかにした:

1. 単一検証者=システムリスク

分散化はスマートコントラクトだけでなく、検証層にも拡大すべきだ。

2. RPCノードのセキュリティは極めて重要

攻撃者はコードを破ったのではなく、データソースを汚染した。

3. クロスチェーンの複雑さはリスクを倍増させる

20以上のチェーンで運用することは指数関数的な攻撃面をもたらす。

4. 流動性層は脆弱

Aaveのような安全なプロトコルでも極端な状況下でストレスに直面し得る。

市場心理:恐怖、流動性、信頼

この攻撃は三つの心理的フェーズを引き起こした:

ショックフェーズ – 即時のパニックと引き出し

流動性不足 – 借入圧力と市場の凍結

安定化 – ガバナンスの行動と回復の誓約

興味深いことに、広範なリテールウォレットの損失は発生しなかった。被害はプロトコルレベルであり、ユーザーレベルではなかった—これはより深いパニックを防ぐ重要な区別だった。

現状 )2026年4月下旬(

資産の段階的な凍結解除が進行中

ガバナンス投票で最終的な損失分配を決定

rsETHは部分的に安定化したが、依然として監視下

ブリッジ全体でセキュリティアップグレードが実施中

今後の展望:次に何が起こるか?

短期的

ETH連動資産の引き続き変動

流動性条件の厳格化

DeFi TVLの回復は緩やかに進行

中期的

多検証者ブリッジの標準化義務化

インフラ層の監査強化

リステーキング資産のリスクプレミアム上昇

長期的

より強固で耐性のあるクロスチェーンシステム

機関投資家の信頼回復と安全策

DeFiはセキュリティ優先のアーキテクチャへ進化

最終的な教訓

rsETHの脆弱性攻撃は単なるハッキングではなく、DeFiエコシステム全体のストレステストだった。

たとえ:

)資金流出

$2億以上の不良債権リスク

数十億ドルの流動性シフト

システムは崩壊しなかった。

むしろ、調整し、適応し、回復を始めた。

これが真の物語だ:

➡️ DeFiは脆弱だが resilient(回復力がある)

➡️ 相互接続されているが responsive(反応性が高い)

➡️ リスクはあるが急速に進化している