Insinyur rekayasa kriptografi: Komputer kuantum tidak menimbulkan ancaman bagi “enkripsi simetris 128-bit”

Insinyur rekayasa kriptografi Filippo Valsorda memublikasikan artikel analisis teknis pada 20 April 2026, yang berargumen bahwa komputer kuantum sekalipun mengikuti kecepatan perkembangan paling optimistis pun tidak dapat memecahkan enkripsi simetris 128-bit (AES-128) dalam waktu yang dapat diprediksi, serta menunjukkan bahwa industri keliru membaca “kriptografi pascakuantum”.

Poin inti tesis Valsorda: Algoritma Grover tidak dapat diparalelkan secara efektif

(Sumber: Filippo Valsorda)

Berdasarkan artikel analisis Valsorda, kesalahpahaman yang umum di industri menganggap bahwa algoritma Grover komputer kuantum akan “mengurangi setengah” tingkat keamanan kunci simetris 128-bit menjadi 64-bit. Namun, klaim ini mengabaikan batasan kunci algoritma Grover: langkah-langkahnya harus dieksekusi secara berurutan, dan pemaksaan paralelisasi akan secara drastis meningkatkan total biaya komputasi.

Perhitungan Valsorda menunjukkan bahwa total komputasi untuk memecahkan AES-128 adalah sekitar 2¹⁰⁴·⁵ kali operasi; sebagai perbandingan, penggunaan algoritma Shor untuk memecahkan kriptografi kurva eliptik 256-bit membutuhkan sekitar 2²⁶ kali operasi (dikutip dari penelitian Babbush dkk. 2026). Kedua nilai tersebut berbeda sekitar 2⁷⁸·⁵ kali, dan Valsorda menegaskan bahwa kesenjangan ini membuat serangan Grover terhadap AES-128 menjadi sepenuhnya tidak realistis dalam praktik.

Pendapat yang sejalan dari NIST, BSI, dan kalangan akademik

Berdasarkan dokumen resmi yang dikutip Valsorda, National Institute of Standards and Technology (NIST) secara tegas menyatakan dalam FAQ kriptografi pascakuantum bahwa, “Algoritma Grover mungkin hampir tidak memiliki keunggulan dalam menyerang AES, dan AES-128 masih akan tetap aman selama beberapa dekade ke depan,” serta mengonfirmasi, “aplikasi yang ada dapat terus menggunakan kunci AES 128-bit.” NIST IR 8547 juga melarang algoritma yang rentan terhadap serangan kuantum pada 2035, sekaligus menegaskan bahwa semua panjang kunci AES tetap diizinkan.

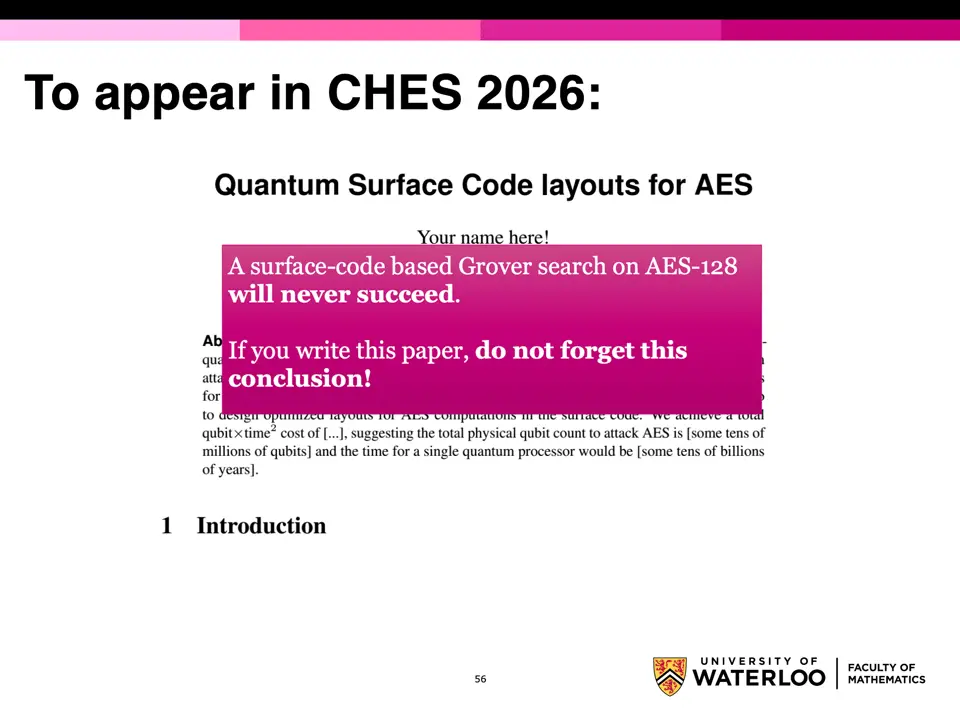

Di Jerman, Kantor Federal untuk Keamanan Informasi (BSI) dalam laporan《Mekanisme Enkripsi: Rekomendasi dan Panjang Kunci》 menyarankan penggunaan AES-128, AES-192, dan AES-256 dalam sistem enkripsi baru. Asisten profesor kriptografi di University of Waterloo, Samuel Jaques, dalam presentasi riset 2024 menyatakan: “Grover search berbasis surface code tidak akan pernah berhasil pada AES-128.”

Prioritas praktis migrasi pascakuantum

Berdasarkan kesimpulan Valsorda, satu-satunya tugas yang mendesak dalam migrasi enkripsi pascakuantum adalah mengganti enkripsi asimetris yang rentan terhadap serangan algoritma Shor, termasuk RSA, ECDSA, dan ECDH. Valsorda menunjukkan bahwa menggunakan sumber daya yang terbatas untuk meningkatkan kunci simetris (128→256-bit) adalah operasi yang tidak perlu, yang akan menambah kompleksitas sistem, mengalihkan dan mendispersikan sumber daya koordinasi, serta mengganggu pekerjaan penggantian enkripsi asimetris yang benar-benar mendesak.

Pertanyaan yang sering diajukan

Mengapa Valsorda berpendapat bahwa algoritma Grover tidak dapat mengancam AES-128?

Menurut artikel analisis Valsorda, langkah-langkah algoritma Grover harus dieksekusi secara berurutan dan tidak bisa diparalelkan secara efektif; setelah dipaksakan paralel, total komputasi untuk memecahkan AES-128 adalah sekitar 2¹⁰⁴·⁵ kali operasi, yang biayanya sekitar 2⁷⁸·⁵ kali lebih tinggi daripada penggunaan algoritma Shor untuk memecahkan kriptografi kurva eliptik 256-bit.

Apa posisi resmi NIST terkait apakah perlu menggandakan panjang kunci AES?

Berdasarkan FAQ kriptografi pascakuantum NIST yang dikutip dalam artikel Valsorda, NIST secara jelas menyatakan bahwa tidak seharusnya menggandakan panjang kunci AES untuk menghadapi ancaman kuantum, sekaligus mengonfirmasi bahwa kunci AES 128-bit, 192-bit, dan 256-bit tetap aman di era pascakuantum.

Apa tugas yang benar-benar mendesak dari migrasi kriptografi pascakuantum?

Berdasarkan kesimpulan Valsorda, satu-satunya tugas yang mendesak adalah mengganti algoritma enkripsi asimetris yang rentan terhadap serangan algoritma Shor (seperti RSA, ECDSA, ECDH, dll.), bukan menaikkan panjang kunci simetris; menaikkan kunci simetris adalah operasi yang tidak perlu, yang akan menambah kompleksitas dan mendispersikan sumber daya.